WAF (Web Application Firewall): przewodnik po bezpieczeństwie aplikacji webowych

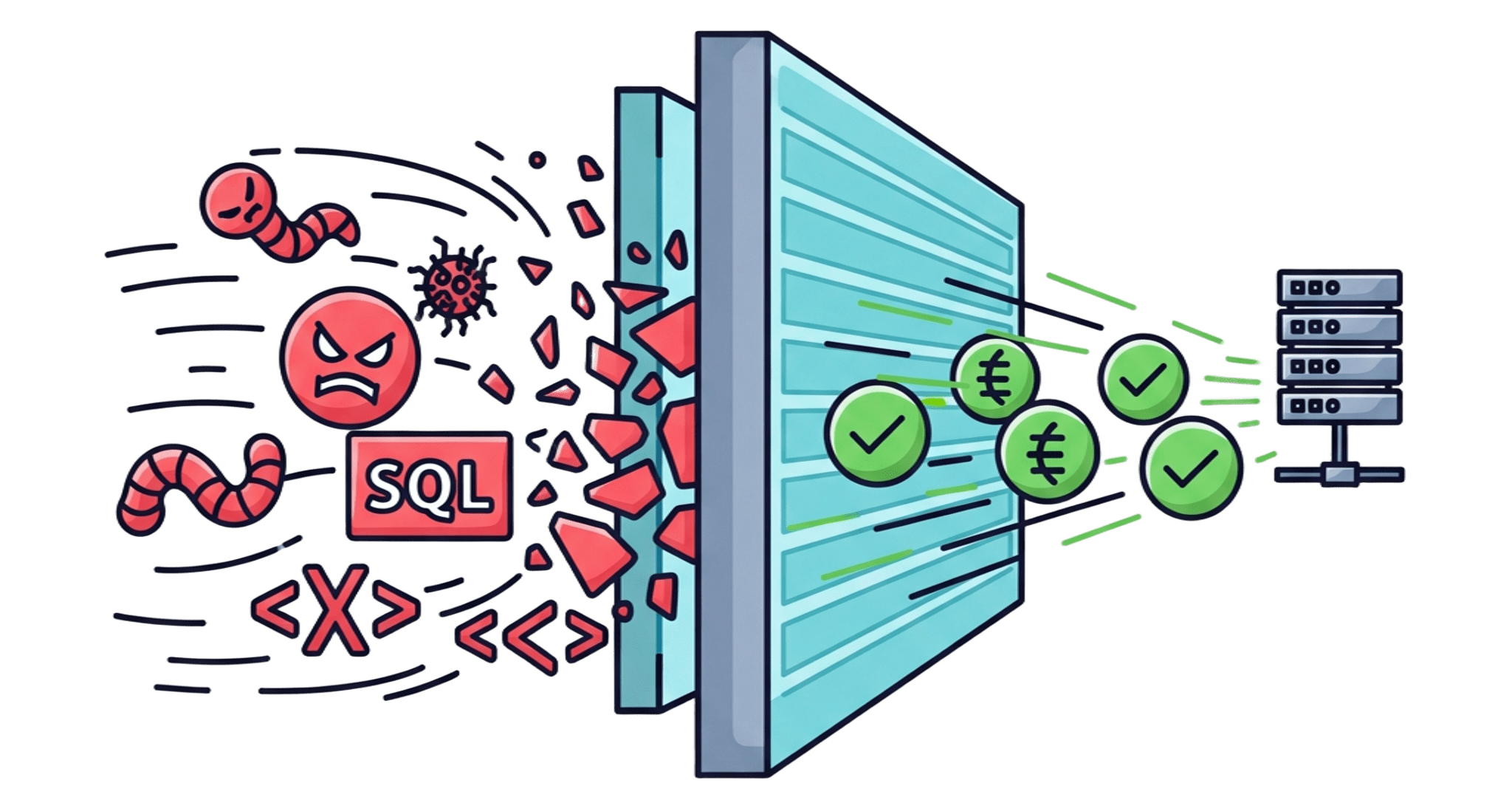

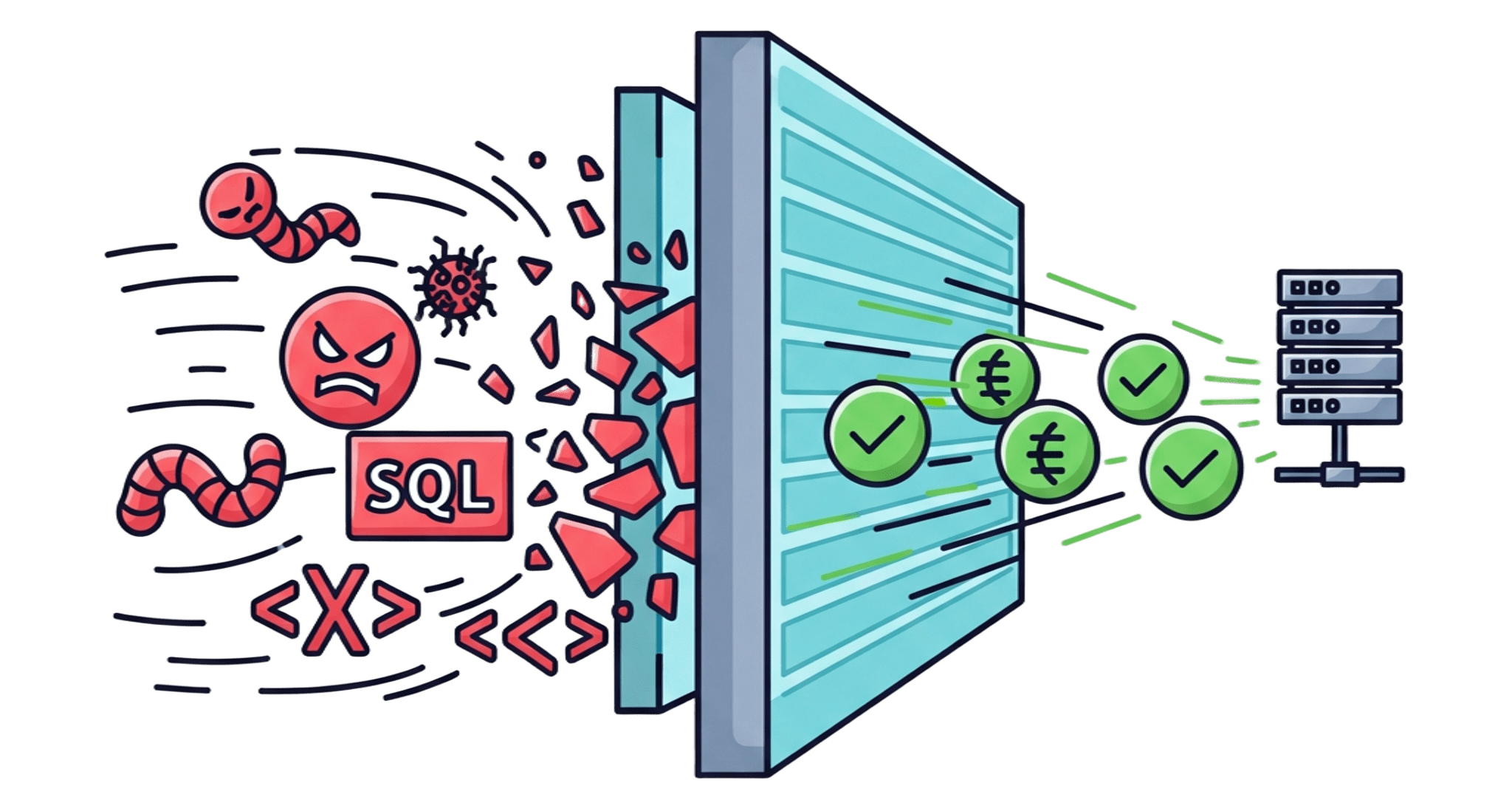

WAF (Web Application Firewall) to zapora sieciowa zaprojektowana specjalnie do ochrony aplikacji internetowych. W przeciwieństwie do tradycyjnej zapory, która działa na niższych warstwach sieci, WAF operuje na warstwie aplikacji (Layer 7). Oznacza to, że jest w stanie analizować, monitorować i filtrować ruch HTTP/HTTPS między aplikacją a internetem. Działa jako tarcza ochronna, umieszczona przed serwerem aplikacyjnym, której celem jest identyfikacja i blokowanie złośliwych żądań, zanim dotrą one do aplikacji. Jest to kluczowy element wielowarstwowej strategii bezpieczeństwa dla każdego systemu informatycznego.

Mechanizm działania i modele bezpieczeństwa

Każde żądanie skierowane do aplikacji przechodzi najpierw przez WAF, który analizuje jego zawartość w poszukiwaniu wzorców wskazujących na próbę ataku. WAF-y działają w oparciu o dwa podstawowe modele bezpieczeństwa, które często są ze sobą łączone:

- Model negatywny (blacklisting): WAF jest skonfigurowany z zestawem sygnatur i reguł, które opisują znane wzorce ataków. Blokuje on każde żądanie, które pasuje do zdefiniowanego, złośliwego wzorca. Jest to podejście łatwiejsze do wdrożenia, ale chroni tylko przed znanymi zagrożeniami.

- Model pozytywny (whitelisting): WAF jest skonfigurowany tak, aby przepuszczać tylko te żądania, które pasują do ściśle zdefiniowanego, dozwolonego wzorca "dobrego" ruchu. Każde żądanie, które odbiega od tej normy, jest blokowane. Jest to podejście znacznie bezpieczniejsze, ale trudniejsze w utrzymaniu.

Nowoczesne WAF-y często wykorzystują również uczenie maszynowe do analizy behawioralnej, tworząc profil normalnego ruchu i wykrywając anomalie, które mogą wskazywać na nowe, nieznane ataki (tzw. ataki zero-day) na aplikacje webowe.

Ochrona przed atakami z listy OWASP Top 10

WAF jest niezwykle skuteczny w łagodzeniu wielu zagrożeń z listy OWASP Top 10, czyli rankingu najpoważniejszych ryzyk bezpieczeństwa dla aplikacji webowych. Chroni między innymi przed:

- Injection: Wykrywanie i blokowanie prób wstrzyknięcia złośliwego kodu, takich jak SQL Injection i NoSQL Injection.

- Cross-Site Scripting (XSS): Filtrowanie żądań zawierających złośliwe skrypty JavaScript.

- Broken Authentication: Ochrona przed atakami typu brute-force poprzez ograniczanie liczby prób logowania (rate limiting).

- Server-Side Request Forgery (SSRF): Blokowanie żądań, które próbują zmusić serwer do wykonania nieautoryzowanych zapytań do systemów wewnętrznych.

Każdy system na zamówienie, który jest wystawiony do internetu, powinien być chroniony przez WAF.

Modele wdrożenia

Istnieje kilka modeli wdrożenia zapory WAF, z których każdy ma swoje zalety i wady:

- WAF chmurowy (Cloud-based / WAF-as-a-Service): Najpopularniejszy model. WAF jest usługą oferowaną przez dostawcę (np. Cloudflare, Akamai, AWS), a ruch do aplikacji jest kierowany przez jego globalną sieć. Jest to model łatwy do wdrożenia i skalowalny.

- WAF on-premise: Fizyczne lub wirtualne urządzenie (appliance) instalowane w lokalnej infrastrukturze firmy. Daje pełną kontrolę, ale wymaga większych nakładów na zarządzanie.

- WAF zintegrowany z hostem (Host-based): Moduł oprogramowania zintegrowany bezpośrednio z serwerem WWW (np. jako moduł Apache lub Nginx).

Podsumowanie

Podsumowując, WAF (Web Application Firewall) jest niezbędnym elementem nowoczesnej strategii bezpieczeństwa aplikacji internetowych. Działając jako pierwsza linia obrony, skutecznie chroni przed szerokim spektrum powszechnych ataków, minimalizując ryzyko utraty danych, przerw w działaniu usług i strat finansowych.

Przydatne linki